Cette nouvelle arnaque crypto très en vogue en ce moment promet de vous faire gagner plusieurs centaines de dollars par jour avec un bot Solidity qui utilise le principe du front-running. Pour cela, un tutoriel complet sur YouTube vous explique pas à pas la procédure jusqu’au moment où vous réalisez que vous ne reverrez plus jamais vos ETH car vous vous êtes fait escroquer.

Nous allons donc voir pas à pas les différentes étapes de cette arnaque via avec un bot front-run Solidity et son fonctionnement. Puis nous verrons ensuite les éléments qui auraient dû attiser notre curiosité et éviter ça.

Sommaire :

- Les différentes étapes de l’arnaque crypto avec le bot Solidity

- Attiser la curiosité avec des commentaires

- Un tutoriel clair et précis pour déployer son smart contract sur Remix IDE

- L’analyse du faux contrat intelligent Solidity

- Déployer le smart contract du bot front-run Solidity

- Déposer des ETH sur le smart contract corrompu

- Démarrage du bot front-run Solidity

- Le retrait et le piège se referme

- Version alternative du démarrage et retrait du bot

- Analyse des différents éléments de l’arnaque du bot front-run Solidity

- Comment se protéger contre ces arnaques et ce qu’il ne faut pas faire

Les différentes étapes de l’arnaque crypto avec le bot Solidity

Vous l’aurez sans doute remarqué si vous êtes sur twitter, depuis quelques temps, une armée de bots qui se glissent dans vos fils de discussions twitter pour pour appâter avec de l’argent facile. La promesse ? « Gagner plus de €750/Jour avec un bot de Solidity« .

1. Attiser la curiosité avec des commentaires

Tout commence donc généralement avec une réponse dans vos commentaires dans le but d’attiser votre curiosité. Après un rapide coup d’œil et une adresse internet qui mène vers Facebook, on ne doit pas risquer grand-chose.

Finalement, après une courte réflexion, vous décidez d’aller jeter un petit coup d’œil sur ces solutions qui pourraient vous permettre de survivre pendant cette phase baissière.

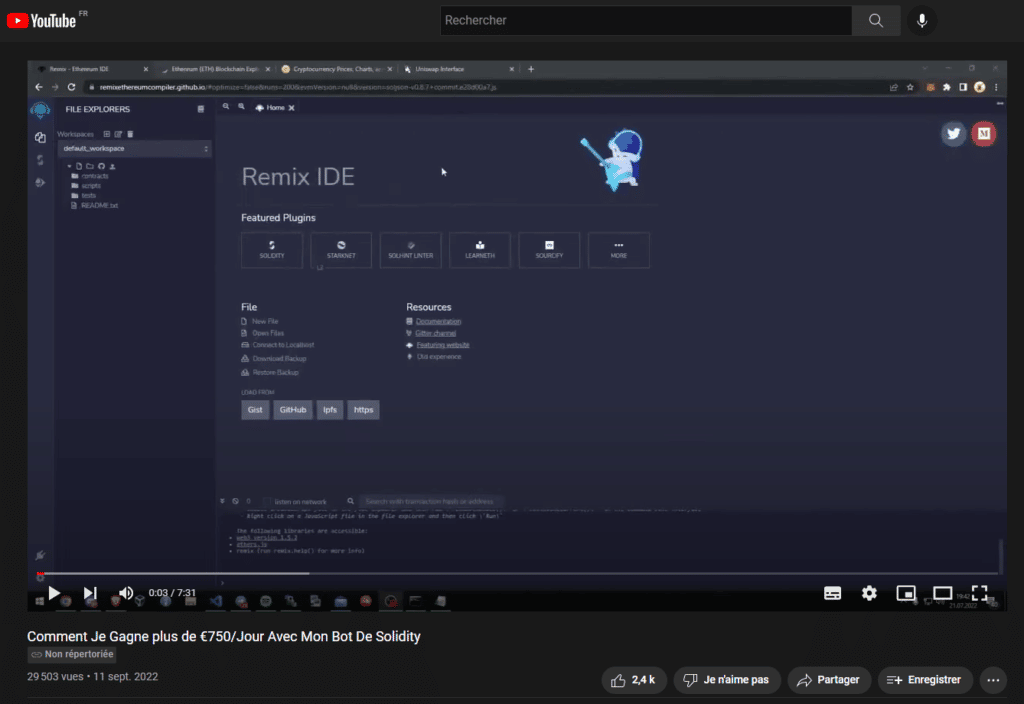

2. Un tutoriel clair et précis pour déployer son smart contract sur Remix IDE

A ce moment-là, vous arrivez carrément sur YouTube et une vidéo. Complètement rassuré et comme vous n’avez rien à perdre à part un peu de temps, vous décidez de regarder la vidéo qui dure moins d’une dizaine de minutes.

Tout est clair comme de l’eau de roche, c’est bien expliqué et vous pouvez même observer les gains de la personne ayant tournée la vidéo. Comme vous n’êtes pas un lapin de 6 semaines, vous avez pris le soin de vérifier à chaque fois les chiffres par rapport aux gains et contre toute attente, ça colle.

Comme la crypto-monnaie (et l’argent) vous passionne, vous continuez vos investigations et déroulez les détails.

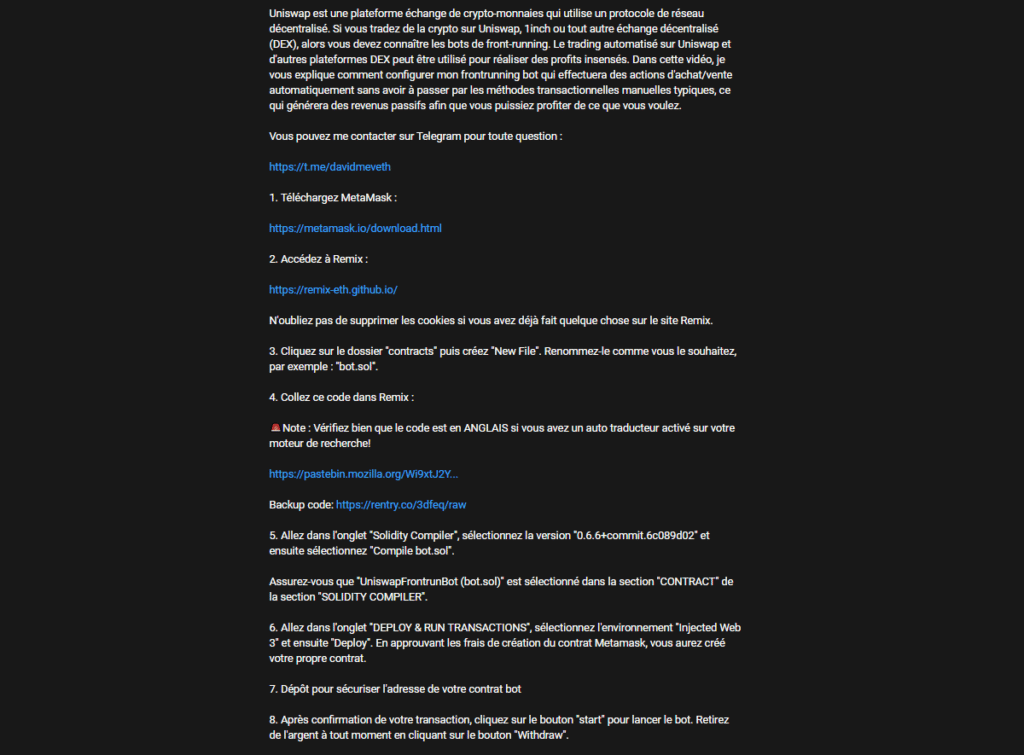

Encore une fois et contre toute attente, c’est plutôt limpide par rapport aux arnaques habituelles. C’est bien écrit, les explications sont claires, vous avez pris le soin de vérifier le lien de MetaMask (pas bête la guêpe) et rien à signaler. En plus de ça, Remix IDE qui permet de de déployer ses contrats est bien sur le gestionnaire de dépôt GitHub.

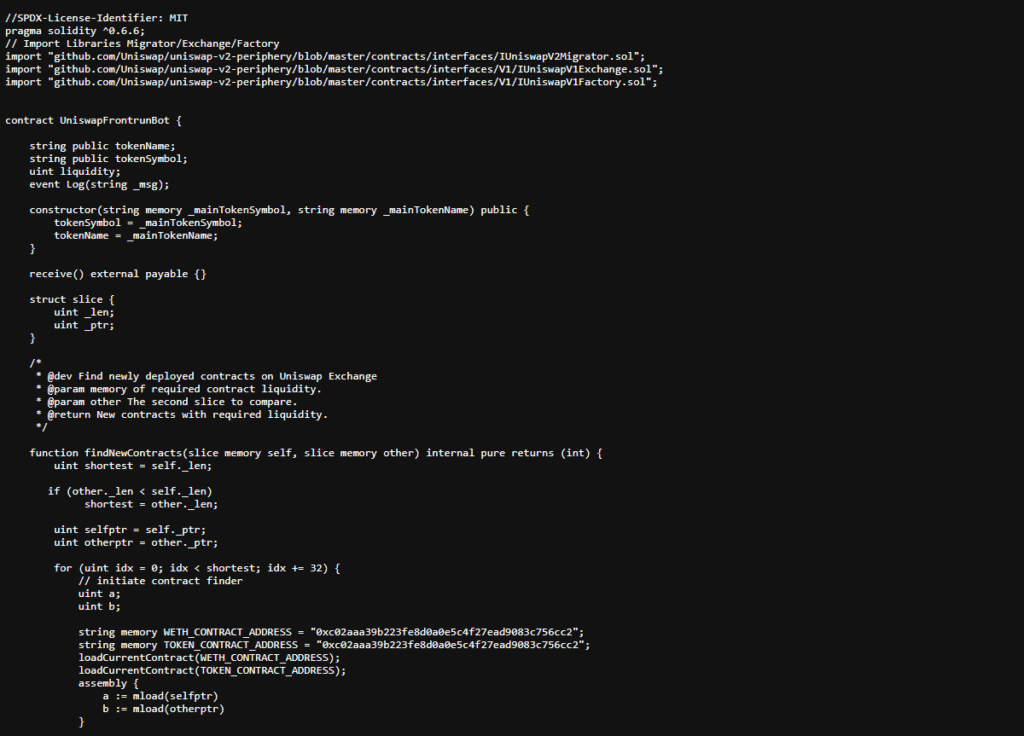

3. L’analyse du faux contrat intelligent Solidity

Malgré de faibles connaissances en développement, vous vous décidez quand même à jeter un coup d’œil au smart contract. Il y a souvent des commentaires et puis en lisant le nom de quelques variables, vous allez forcément comprendre un peu la logique.

Après un premier aperçu rapide, on retourne bien nos variables avec le token wETH correctement associé. Les dépôts vers Uniswap sont également des adresses originales. Du côté des formules pour la partie front-running, c’est très complexe mais cela vous semble cohérent (rassurez-vous, il en est de même pour moi).

A partir de ce moment-là, vous allez faire preuve d’une certaine hésitation. Tout semble propre, rien ne laisse présager à une arnaque potentielle et les derniers commentaires sur YouTube sont plutôt élogieux. Impossible de vous sortir ça de la tête, la nuit est longue et vous pensez rater une occasion de faire des profits. Le lendemain matin, c’est décidé, vous allez essayer ça « juste pour voir ».

4. Déployer le smart contract du bot front-run Solidity

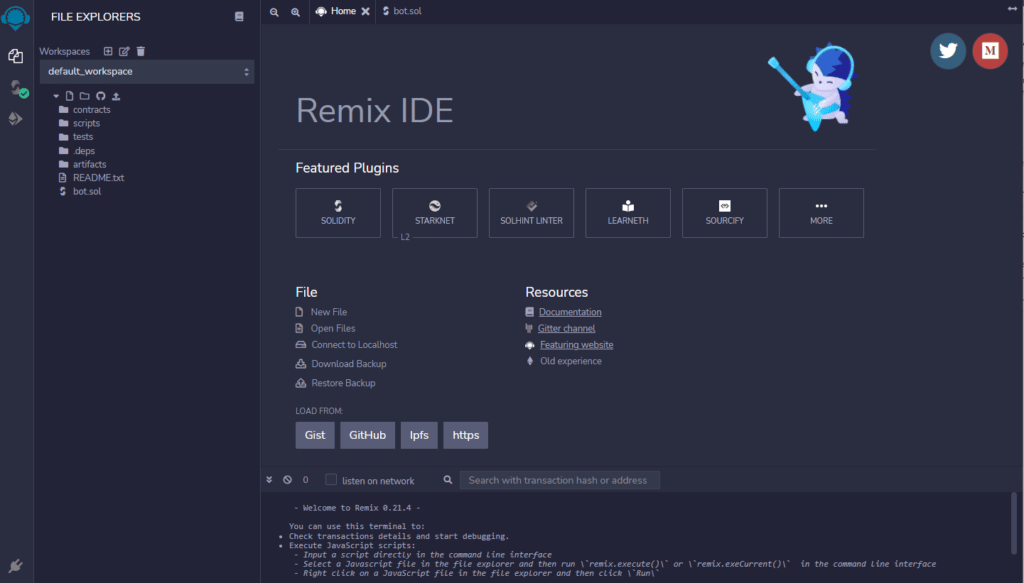

Bien décidé à poursuivre dans votre quête du savoir, vous décidez donc de vous rendre sur Remix, un utilitaire qui, comme dans la vidéo, permet de déployer son smart contract. De retour sur la vidéo, vous cliquez sur le lien qui vous amène donc sur l’IDE, prêt à en découvre avec le contrat intelligent.

Après un coup d’œil, tout semble fonctionner pour le mieux et aucun bug apparent.

Comme dans la vidéo, vous allez donc créer un fichier « bot.sol« , puis copier et coller le code dans ce fichier. Par mesure de sécurité, vous allez encore une fois parcourir le contrat intelligent par mesure de sécurité. Après tout, on ne sait jamais, si dès fois quelque chose vous avait échappé la veille.

Finalement, vous ne trouverez absolument rien de suspect et décidez de poursuivre l’expérience. Vous allez donc compiler votre code comme dans le tutoriel et là.. Merveilleux, tout semble fonctionner pour le mieux.

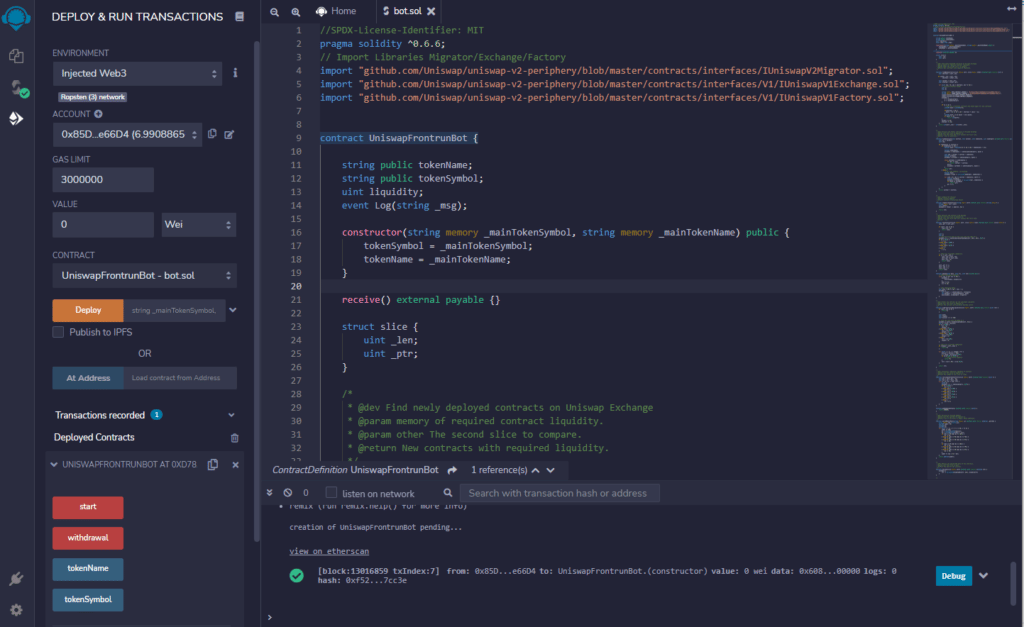

Enfin dernière étape, déployer le contrat sur la blockchain Ethereum. Ni une ni deux, vous cliquez sur le bouton Déployer et serrez un peu les dents. La fenêtre permettant de vérifier la transaction MetaMask s’affiche et comme vous n’êtes pas un débutant, vous scrutez scrupuleusement toutes les informations.

Après une analyse attentive, les frais sont cohérents, l’action permet bien de créer le smart contract, encore une fois tout semble se passer pour le mieux. Un clic pour signer la transaction et une courte attente qui vous semble interminable.

Finalement, le contrat est correctement déployé sur la blockchain et une certaine satisfaction s’empare de vous. Une petite voix dans votre tête vous murmure même un petit « Alors, c’est qui le patron ?!« .

5. Déposer des ETH sur le smart contract corrompu

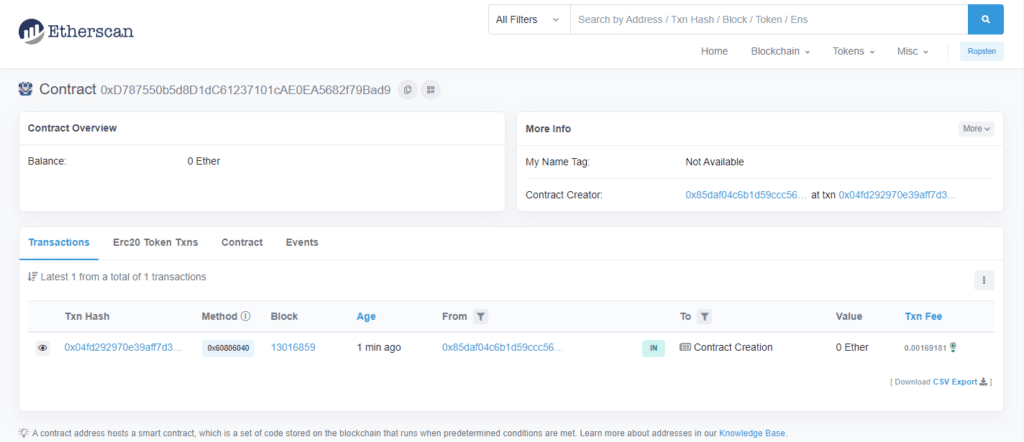

Encore une fois, vous êtes plutôt précautionneux et comme vous faites bien les choses, vous commencez par envoyer 0.01 ETH sur le contrat. Un coup d’œil rapide vous permet de voir que vos fragments d’Ether sont bien là et vous décidez de mettre un peu plus pour tester ce bot en condition réelle.

Tout se passe pour le mieux, la blockchain confirme bien vos dépôts et qu’ils se sont bien passés. Maintenant, il ne reste plus qu’une chose à faire : lancer le bot solidity.

6. Démarrage du bot front-run Solidity

Le grand moment est arrivé, celui devrait bien se passer car vous avez analyser l’ensemble des éléments un par un. Malgré quelques doutes, vous cédez à la tentation et cliquez sur le bouton Start qui vous tend les bras. Une nouvelle transaction MetaMask s’affiche pour donner votre accord que vous vérifiez encore une fois, histoire d’avoir bonne conscience et de ne rien laisser passer.

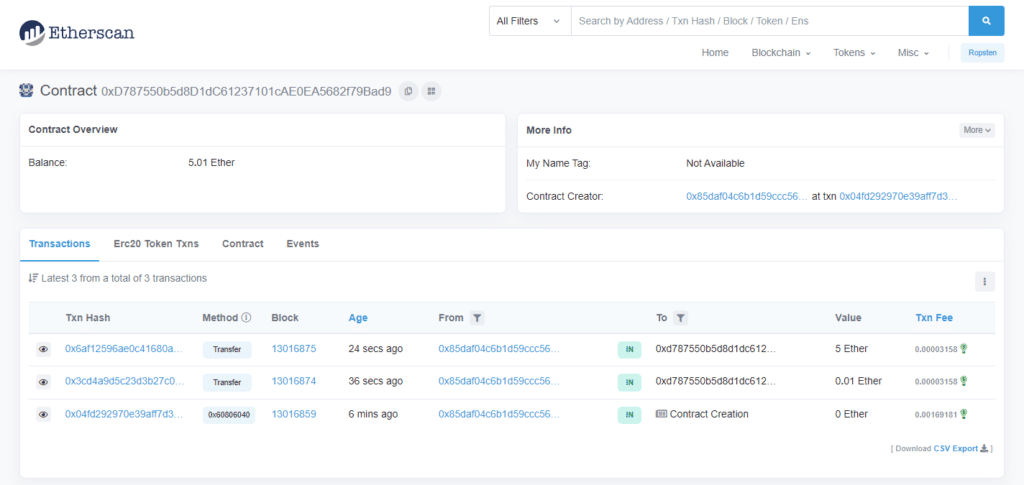

Après un aperçu sur le contrat de la blockchain, le bot semble bien en route mais un élément va attirer votre œil aiguisé. Curieusement, le solde de la balance du contrat est maintenant à 0.

Pour vous rassurer, vous vous dites que c’est probablement parce que le bot est en train de faire des opérations de front-running. Comme dans la vidéo, vous devez attendre quelques heures avant d’utiliser le bouton withdrawal permettant de retirer ses ETH du contrat.

7. Le retrait et le piège se referme

Quelques heures passent et finalement, la balance du contrat est toujours à 0. Puis ce que cela ne fonctionne pas, il est temps de récupérer ses ETH. Un clic sur le bouton withdrawal et une nouvelle transaction MetaMask s’affiche. Encore une fois, vous prenez toutes les précautions nécessaires avant de signer la transaction.

Quelques instants plus tard, la transaction est enfin validée. Et là c’est le drame, nada, pas une cacahuète sur le wallet. Mais où sont mes ETH ? La stratégie n’a pas fonctionnée ou c’est un bug ? Malheureusement, vous avez bel et bien été victime d’une arnaque et vous ne reverrez plus jamais vos ETH.

8. Version alternative du démarrage et retrait du bot

Comme nos chers développeurs redoublent d’imagination, il existe une alternative à l’arnaque que nous venons de voir. En effet, au lieu de faire disparaître les ETH au moment du démarrage du bot, ceux-ci restent sur l’adresse du contrat en attente.

Néanmoins, cela se complique au moment du retrait qui vous indique qu’il faut ajouter des ETH supplémentaires pour que le bot fonctionne.

Bien évidemment, dans ce cas de figure vous ne retrouverez pas non plus vos ETH car ils sont définitivement verrouillés dans le contrat (enfin, uniquement pour vous bien sûr).

Analyse des différents éléments de l’arnaque du bot front-run Solidity

Pour ne pas vous laisser dans le doute, nous allons analyser comment se passe cette arnaque plus vraie que nature. Nous allons donc voir les différents éléments qui auraient pu éveiller vos soupçons.

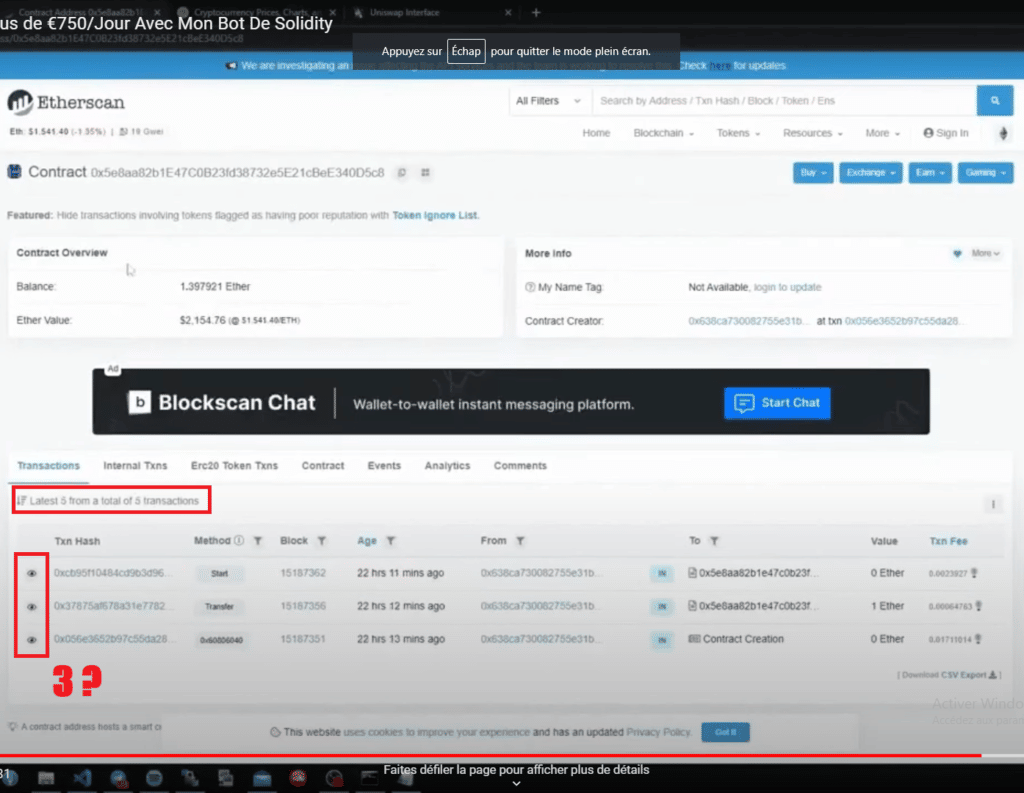

Une vidéo légèrement modifiée

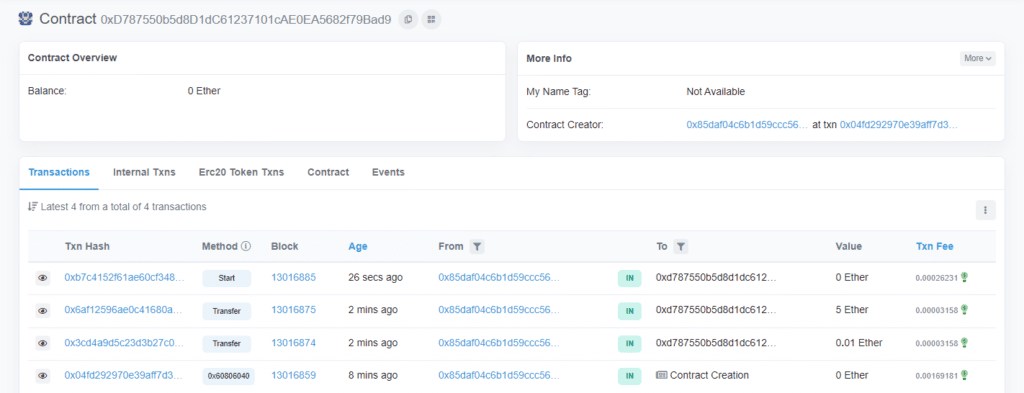

Sur la vidéo en question et si vous êtes très attentif, vous remarquerez que le nombre de transaction ne colle pas. En effet, même si la personne fait semblant de réactualiser sa page internet, elle affiche 5 transactions et seulement 3 dans la liste.

Probablement une erreur d’inattention lors du tournage donc cela reste à prendre avec des pincettes. Vous pourriez parfaitement trouver des vidéos sans trouver d’éléments compromettants.

L’utilisation des liens dans la description vers Remix compromis

La seconde chose que l’on peut remarquer, c’est que vous avez probablement utilisé une version de Remix qui est compromise. En effet, malgré le fait que le lien soit sur GitHub, ce n’est pas un gage de confiance, loin de là.

Voici différentes adresses avec des versions alternatives de Remix dont le but est de vous arnaquer :

- remixethereumcompiler.net/

- remixethereumcompiler.github.io/

- remixethereum-ide.github.io/

- remix-eth.github.io/

Pour vous éviter de chercher, l’adresse officielle de Remix est la suivante : https://remix.ethereum.org/

Même si les interfaces semblent similaires et que tout fonctionne parfaitement, il est parfaitement possible de détourner le code source que vous avez soumis. Par exemple, en modifiant simplement l’adresse de retrait qui devrait être la vôtre par celle d’un pirate. Ce type de manipulation se fait avec une simple ligne de code en JavaScript.

Malgré tout, l’utilisation de la version officielle n’aurait probablement rien changée et nous allons voir pourquoi.

Un code déployé que vous ne comprenez pas

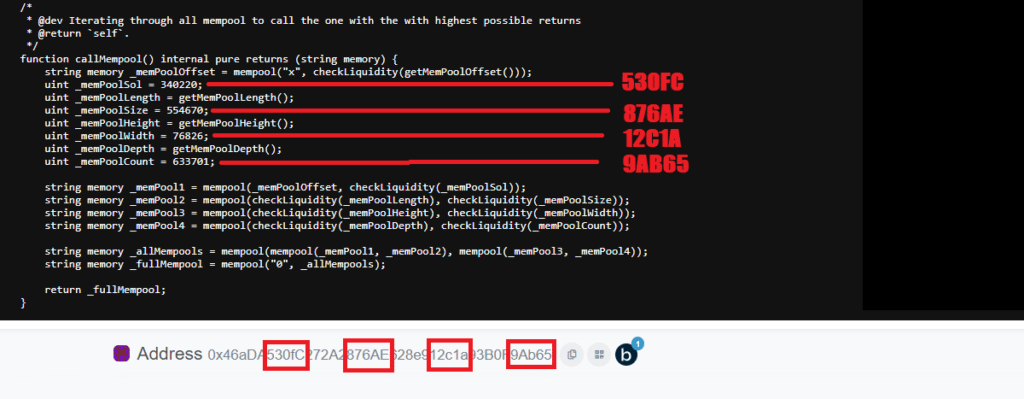

Nous arrivons finalement à la plus grosse des erreurs et qui réside dans votre incompréhension du code. Volontairement, le développeur utilise des fonctions complexes qui font appel au mempool avec des bytes ainsi que des nombres incompréhensibles.

C’est là que le bas blesse car, en réalité, ces fonctions complexes vont simplement générer l’adresse du pirate ou une nouvelle fonction qui va s’intercaler dans le processus pour faire un retrait.

Comme vous pouvez l’observer, la fonction qui est censée communiquer avec le mempool génère en réalité l’adresse du pirate pour le paiement.

Ce qui veut dire que même si vous aviez vu que les liens n’étaient pas officiels et que vous avez utilisé Remix sur le site officiel, le résultat serait absolument le même. Voici un exemple de contrat déployé avec un IDE qui n’était pas compromis.

De plus, sachez que seul les nœuds sur le réseau Ethereum (et les autres blockchain) peuvent avoir accès au mempool. En effet, l’accès à cette mémoire tampon se fait par le biais d’un client comme :

- OpenEthereum (Parity Ethereum)

- Geth (Go Ethereum)

Vous l’aurez compris, utiliser un code source que vous ne maîtrisez pas peut causer de gros dégâts. Il ne faut pas non plus vous fier aux noms des variables, des fonctions et même aux commentaires. Il est facile de détourner du code en faisant croire qu’il fait telle chose alors qu’il en fait une autre.

Comment se protéger contre ces arnaques et ce qu’il ne faut pas faire

Ce qu’il faut retenir, c’est que la majorité de ces arnaques vont attiser votre curiosité avec des chiffres de gains importants. Dites vous déjà que si ce genre de gain était possible, quel est l’intérêt pour cette personne de partager avec vous ? Comme le dit le dicton : « Si c’est trop beau pour être vrai, ce n’est probablement pas vrai.«

Pour vous protéger, de nombreuses pistes à explorer :

- vous demander d’où provient l’argent

- comprendre comment ça fonctionne exactement

- demander l’avis a un expert ou une communautés réputée

En effet, il vaut mieux poser une question bête plutôt que de perdre de l’argent avec ce genre d’arnaque.

De plus, en allant sur des plateformes frauduleuses, vous devenez une cible potentielle car vous allez révéler votre localisation par le biais de votre adresse IP. Les pirates connaissent donc votre localisation et savent que vous vous intéressez à la crypto-monnaie (et probablement que vous en détenez aussi). Ils peuvent donc essayer de tester les vulnérabilités de votre matériel afin de les exploiter et voler vos actifs-numériques. Il faut donc éviter à tout prix d’accéder aux sites internet et plateformes en cas de doute sur leurs légitimité.

Vous l’aurez compris, vous devez faire preuve d’une grande prudence car les arnaques dans les crypto-monnaies sont nombreuses. Les bots sont de plus en plus sophistiqués et arrivent même à créer de véritables discussions pouvant laisser croire à des interactions humaines. Retenez simplement que l’argent ne tombe pas du ciel et si c’est trop beau, cela cache forcément quelque chose.

Depuis 2017, je ne cesse d'explorer l'univers du Bitcoin, de la blockchain des crypto monnaies, des NFT et plus récemment, celui du Web3. Après avoir fondé Au Coin du Bloc en 2021, je met à disposition mes connaissances et tente de vulgariser les aspects obscurs pour rendre abordable et compréhensible cet univers naissant dans lequel je crois fermement.