|

Getting your Trinity Audio player ready...

|

Pour que les clés API n’aient plus aucun secret pour vous, nous allons aborder tout ce que vous devez savoir et à quoi il faut faire attention. Sans plus attendre, découvrons le fonctionnement des API et la façon dont elles aident l’écosystème crypto.

Découverte de ce qu’est une API (Application Programming Interface)

Au cours des deux dernières décennies, les Interfaces de Programmation d’Applications (API) sont devenues un élément essentiel de l’écosystème web moderne, et des centaines de millions de personnes, d’entreprises et d’applications s’appuient désormais sur les données fournies par ces services.

En agissant comme un intermédiaire entre deux applications, leur permettant de partager des données et des fonctionnalités, les API peuvent être utilisées pour alimenter un large éventail d’expériences, de cas d’utilisation et de produits, tout en augmentant l’efficacité des développeurs et des entreprises.

En tant qu’industrie principalement basée sur les technologies financières cryptographiques et les structures riches en données (blockchains, DAG et hashgraphes), les API sont devenues un élément essentiel du paysage cryptographique d’aujourd’hui. Il existe aujourd’hui des dizaines d’API populaires qui fournissent une grande variété de données.

Avant de nous pencher sur certaines des API de crypto-monnaies les plus populaires, examinons d’abord ce qu’est une API et comment elle fonctionne généralement.

Qu’est-ce qu’une clé API ?

Comme nous l’avons brièvement évoqué, une API est un ensemble de protocoles, de routines et d’outils utilisés pour créer des logiciels et permettre la communication entre différentes applications ou différents systèmes.

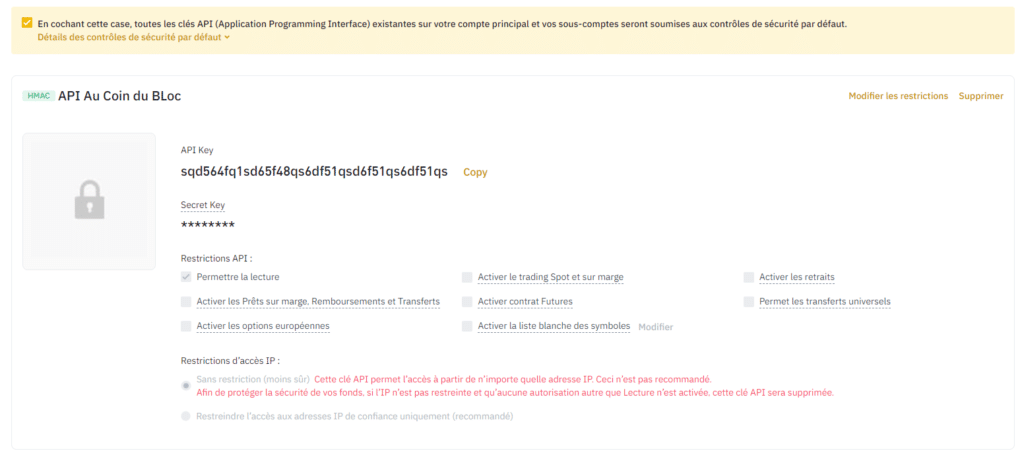

L’accès à ces protocoles est contrôlé au moyen de clés API, qui sont délivrées par un fournisseur d’API aux développeurs souhaitant accéder aux fonctionnalités. Invisible, pour les utilisateurs, les clés API sont un moyen courant d’authentification et d’autorisation pour l’accès aux services et applications basés sur le web.

Elles se présentent habituellement sous la forme d’une chaîne de caractères alphanumériques générée par le fournisseur d’un service web. Le client ou l’utilisateur final peut prendre cette clé API et l’utiliser pour accéder au service à distance ou en utilisant une plateforme intermédiaire. Avec une clé API, vous pouvez par exemple passer des ordres d’achats/ventes de cryptomonnaie sur la plateforme Binance sans utiliser leur interface client.

Du côté du fournisseur, la clé API permet de suivre et contrôler l’utilisation de l’API ou d’accorder des autorisations individuelles aux utilisateurs.

Enfin, notez qu’il existe différents types de clés d’API, notamment :

- les clés publiques : sert généralement à identifier un compte sur une application avec certains droits attribués (droites de lecture de certains paramètres, écriture)

- les clés privées : permet d’accéder aux fonctionnalités de lecture et d’écriture. Cette clé agit comme un mot de passe et agit en quelque sorte comme une signature.

Comment fonctionnent les API ?

Les API permettent à différentes applications d’interagir entre elles de manière structurée et normalisée. Cela permet aux composants logiciels de communiquer et d’échanger des informations sans avoir besoin d’une connaissance approfondie des systèmes avec lesquels ils interagissent.

Elles fonctionnent généralement dans le cadre du modèle client-serveur, dans lequel une application client demande des données ou effectue une action auprès d’une application serveur, qui renvoie ensuite les informations demandées ou confirme que la demande a été satisfaite. L’API définit les règles qui régissent la manière dont le client et le serveur peuvent communiquer et les types d’actions qui peuvent être effectuées.

La méthode de requête (par exemple GET, POST) est un élément clé de toutes les API – GET récupère les données d’un serveur, tandis que POST soumet les données au serveur.

D’autres éléments importants sont le format de la réponse (par exemple JSON, XML), ainsi que l’ensemble des points de terminaison disponibles pris en charge par l’API – il s’agit d’URL qui renvoient à des actions ou à des ressources particulières fournies par l’API.

Un point sur les API REST (Representational State Transfer)

Les API REST (Representational State Transfer) sont actuellement l’une des conceptions d’API les plus connues et les plus utilisées. Aussi utilisées avec le diminutif API RESTful, elles utilisent des méthodes HTTP standard (par exemple GET, POST, PUT, DELETE) pour interagir avec les ressources.

Ces API répondent généralement avec des formats de données JSON ou XML, ce qui les rend faciles à utiliser pour les développeurs.

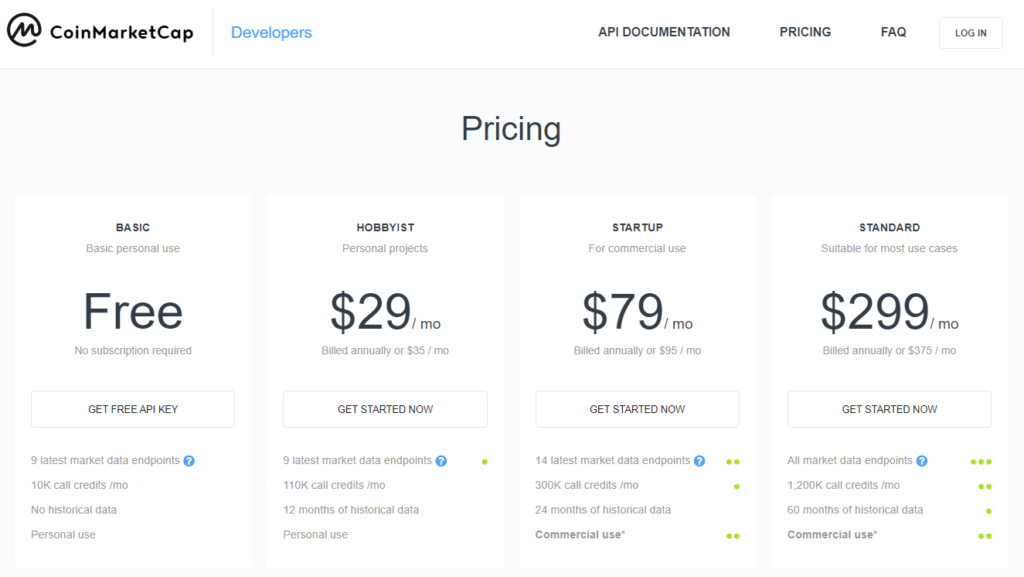

Souvent, l’accès aux API est gratuit, mais le quota et la quantité de fonctionnalités reste faible. Les fournisseurs d’API offrent fréquemment des plans payants qui offrent plusieurs avantages, tels qu’un quota de requêtes plus élevé, des fonctionnalités supplémentaires ou des limites de données plus importantes. Les frais d’accès sont habituellement facturés sous forme d’abonnement mensuel, en fonction de l’utilisation, ou d’une combinaison des deux.

Certaines d’entre elles comme l’API CoinMarketCap propose un plan gratuit qui permet d’accéder à 11 points de données de marché et jusqu’à 10 000 crédits d’appel par mois. Les plans premium, quant à eux, donnent accès à des données historiques, à plus de crédits d’appel, à davantage de points de données, et ainsi de suite.

Sécuriser ses clés APIs : les bonnes pratiques

Avec la croissance et l’utilisation grandissante des clés APIs, vous êtes potentiellement une cible de choix pour les pirates informatiques qui cherchent à accéder à des données sensibles ou pire, voler vos cryptomonnaies.

Par conséquent, il est important de protéger vos clés et voici quelques méthodes courantes :

1. Utiliser des protocoles sécurisés comme HTTPS

HTTPS est un protocole de communication sécurisé qui permet de chiffrer les données échangées entre le client et le serveur. En utilisant HTTPS, vous pouvez garantir que les clés API sont transmises de manière sécurisée et que les données sensibles ne peuvent pas être interceptées par des tiers.

Néanmoins, vous devez rester méfiant si vous utilisez des plateformes intermédiaires avec vos clés, même avec HTTPS.

2. Limiter l’accès aux clés API

Il est important de limiter l’accès aux clés API uniquement aux personnes ou aux systèmes qui en ont besoin. Cela peut être réalisé en utilisant des mécanismes d’authentification tels que des jetons d’accès ou des certificats SSL pour permettre l’accès à certaines ressources seulement aux utilisateurs autorisés.

De plus, si vous n’utilisez plus une application, vous devez supprimer ou restreindre les clés APIs pour éviter une utilisation malicieuse en cas de piratage.

3. Utiliser des quotas et des limites d’utilisation

Les quotas et les limites d’utilisation peuvent aider à prévenir les attaques par déni de service (DoS) en limitant le nombre de requêtes qu’une clé API peut réaliser. Cela peut également aider à limiter les dommages potentiels si les clés API sont compromises.

En parallèle, si une application nécessite seulement d’avoir accès au solde de votre portefeuille crypto, n’attribuez que ce droit et rien d’autre. Une bonne gestion des droits est primordiale pour éviter d’être victime d’un piratage.

4. La rotation de ses clés APIs

Une autre technique un peu plus contraignante, mais qui fonctionne relativement bien, est de régénérer régulièrement ses clés. Le fait de créer de nouvelles clés quotidiennement et de supprimer les anciennes permet d’ajouter un cran de sécurité supplémentaire.

Si l’une de vos clés étaient malencontreusement compromises, le pirate se retrouverait rapidement avec une clé inutilisable.

Néanmoins, cette méthode peut vite devenir complexe si vous utilisez plusieurs dizaines de clés sur une grande quantité d’applications.

5. Utiliser les listes blanches d’IP (whitelist)

Enfin, la dernière méthode (presque) infaillible est de limiter les machines qui peuvent utiliser une clé API. Pour cela, en fonction de la plateforme, vous pouvez créer des listes blanches avec des adresses IP spécifiques.

Grâce à ces listes, si un pirate dispose d’une de vos clés, il ne sera pas en mesure de l’utiliser depuis sa propre machine, car l’IP sera différente. Le point faible de cette mesure, c’est que si vous changez régulièrement d’IP, il faudra mettre à jour votre clé en conséquence.

Les API dans la crypto les plus populaires

Comme vous l’aurez compris, les API sont devenues un standard pour que les applications communiquent et échangent des informations entre elles en respectant des règles et des protocoles spécifiques, telles que les API RESTful. En tant que secteur axé sur les données, les API sont devenues un élément crucial pour accéder aux données et aux services liés à la blockchain.

Il existe actuellement une multitude d’API cryptographiques différentes, proposées par des explorateurs de blockchain, des échanges, des terminaux, des trackers de prix et des fournisseurs d’oracle – dont beaucoup offrent un plan gratuit.

Sans plus attendre, voici les API crypto les plus populaires du moment :

API CoinMarketCap

L’API CoinMarketCap fournit aux développeurs des données à la fois historiques et en temps réel sur les marchés des cryptomonnaies, incluant des informations telles que les prix, le volume des échanges, la capitalisation boursière et d’autres paramètres clés.

Les développeurs peuvent ainsi utiliser ces données pour créer des applications et des services personnalisés qui s’intègrent aux marchés des cryptomonnaies et révèlent des informations ou des tendances qui pourraient passer inaperçues par les autres traders.

En somme, l’API offre une opportunité précieuse pour les développeurs qui souhaitent exploiter les données des marchés des cryptomonnaies.

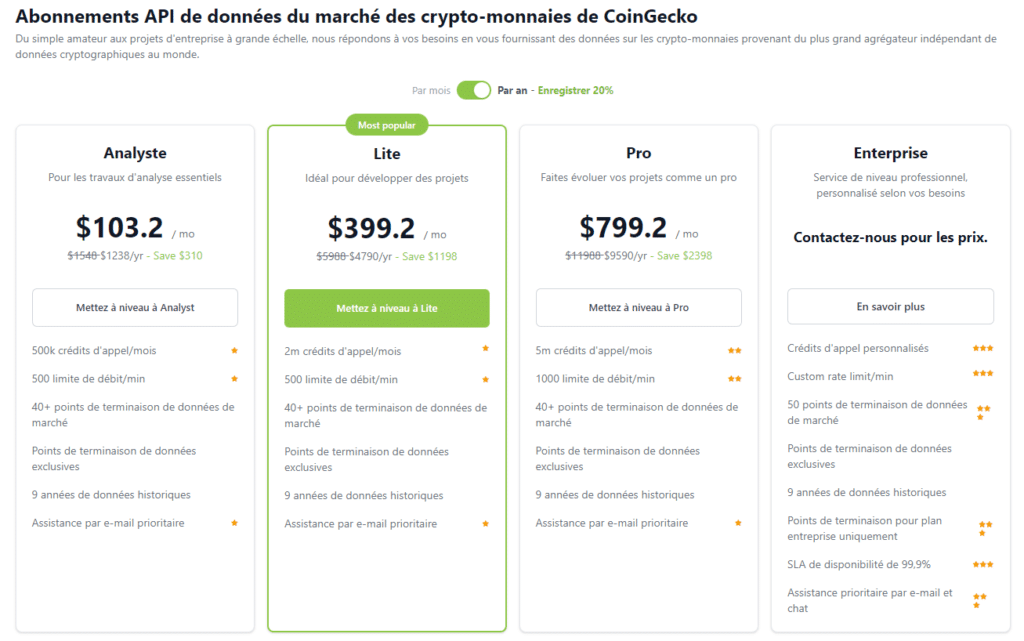

API CoinGecko

Similaire à son concurrent CoinMarketCap, l’API de Coingecko fournit des informations en temps réel sur les prix, les volumes d’échanges, les capitalisations boursières, les taux de change, les graphiques et bien plus encore pour plus de 10 700 cryptomonnaies différentes.

Depuis peu, elle permet également de suivre l’évolution des collections de NFT en temps réel, au même titre que les cryptomonnaies.

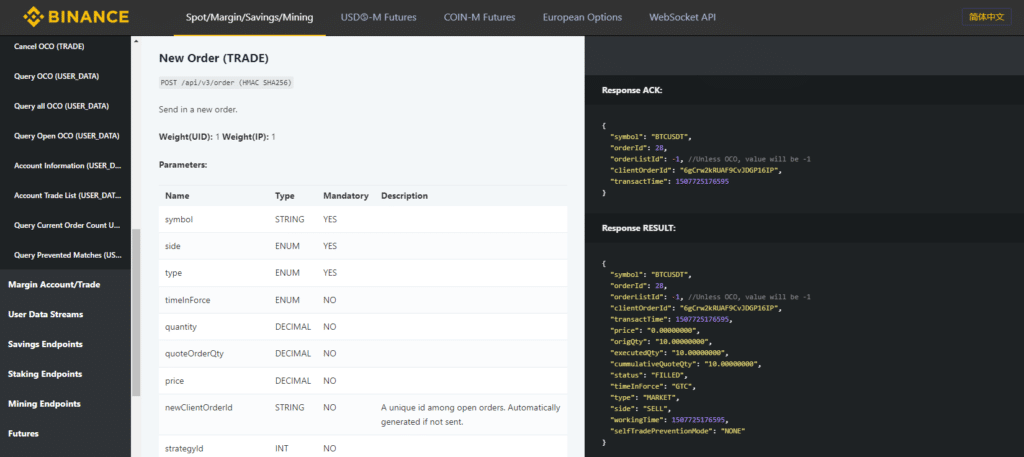

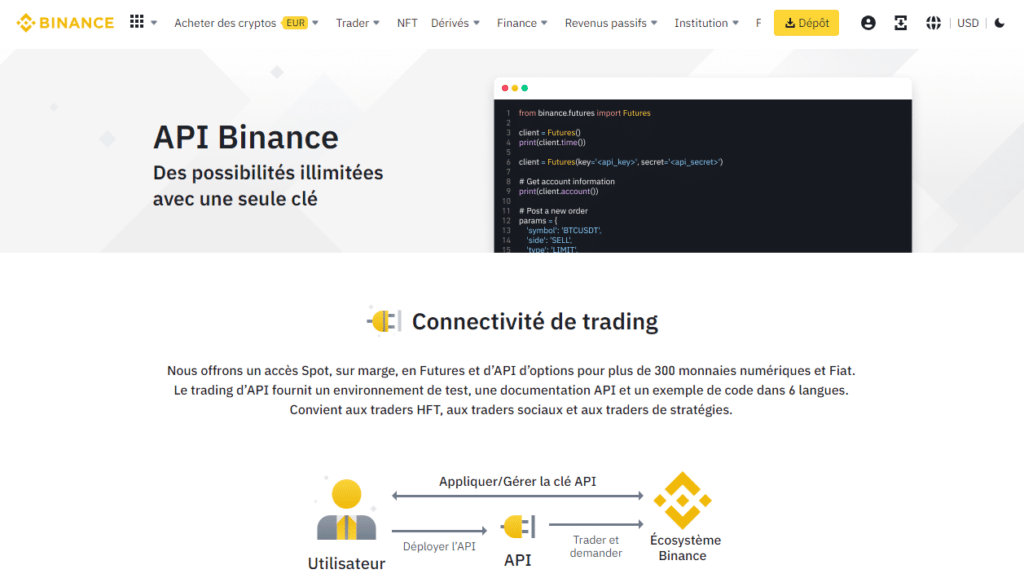

API Binance

L’API Binance fournit des informations en temps réel ainsi qu’historiques sur les marchés des crypto-monnaies, incluant les prix, la profondeur des carnets d’ordres et les détails des transactions.

En plus de cela, elle offre aux utilisateurs la possibilité de passer des ordres, de gérer leurs comptes et d’accéder à diverses fonctionnalités liées au trading. Grâce à ces fonctionnalités, il est possible de créer une multitude de choses comme :

- des robots de trading personnalisés ;

- d’analyser les tendances du marché ;

- développer des stratégies spécifiques pour les marchés pris en charge par Binance ;

- utiliser ses propres interfaces de trading

Pour la petite parenthèse, c’est particulièrement utile lors de gros mouvement de marché car cela provoque des mouvements de panique et les interfaces web sont inutilisables.

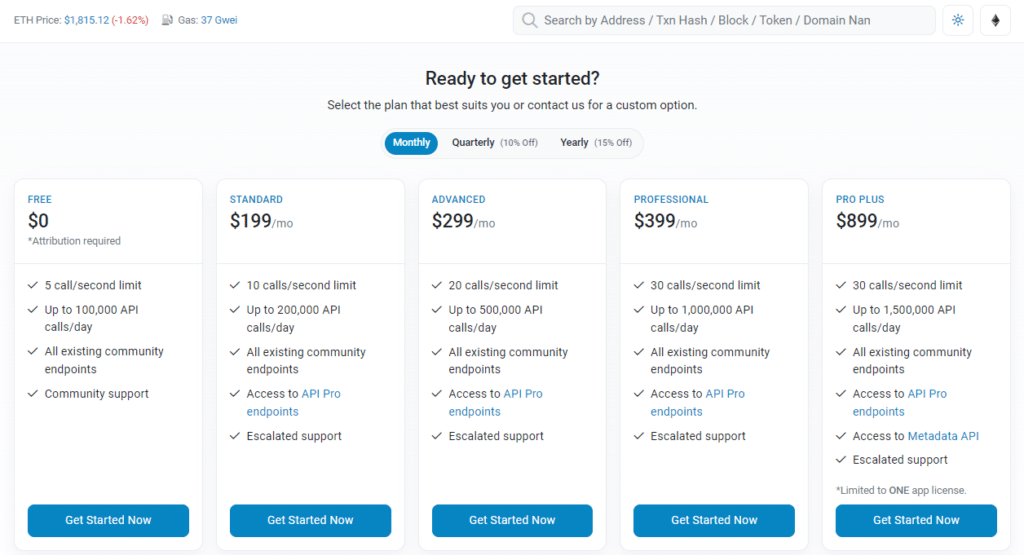

API Etherscan

L’API Etherscan permet aux développeurs d’accéder à diverses données basées sur la blockchain, notamment les informations sur les blocs, les comptes et les transactions.

En outre, elle peut fournir des données relatives aux contrats intelligents, y compris les journaux d’événements et les interfaces binaires d’application (ABI). Les développeurs peuvent facilement interagir avec les contrats intelligents en utilisant cette API, notamment en écrivant des données sur la blockchain et en invoquant leurs fonctions.

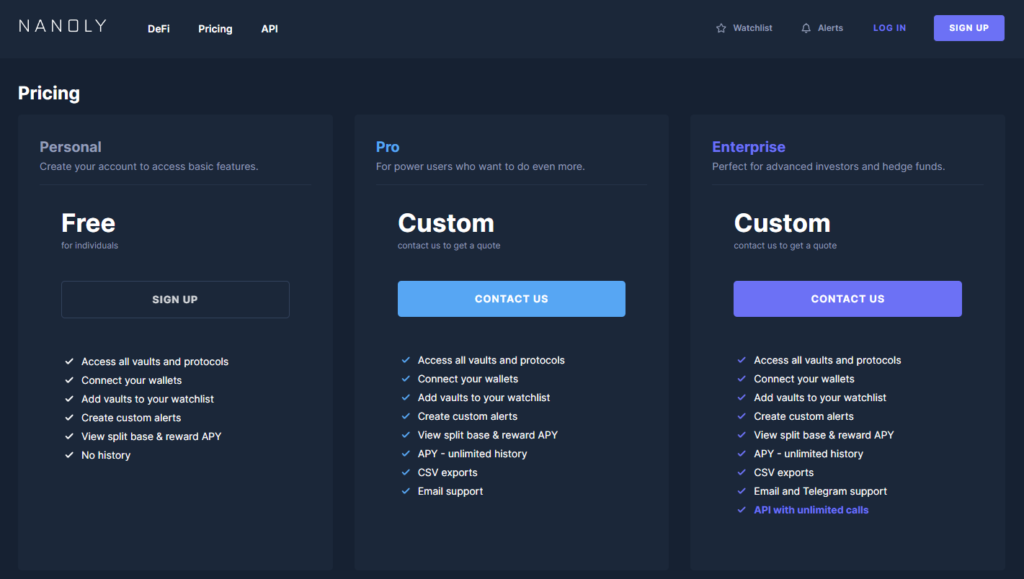

API Nanoly

L’API Nanoly fournit différentes informations concernant les échanges décentralisés (DEX) et plus particulièrement la DeFi.

Elle permet notamment d’obtenir :

- les taux d’intérêts

- la TVL

- la composition d’une pool de liquidité

- d’autres informations en temps réel

Le genre d’API particulièrement utile pour les développeurs si vous souhaitez suivre l’évolution de vos cryptomonnaies quand celles-ci sont se trouvent sur des protocoles.

Depuis 2017, je ne cesse d'explorer l'univers du Bitcoin, de la blockchain des crypto monnaies, des NFT et plus récemment, celui du Web3. Après avoir fondé Au Coin du Bloc en 2021, je met à disposition mes connaissances et tente de vulgariser les aspects obscurs pour rendre abordable et compréhensible cet univers naissant dans lequel je crois fermement.